Si l'utilisation des connexions aux réseaux de télécommunications a explosé avec le développement de l'Internet, la conception des techniques de connexion a débuté dans les années 1960.

À cette époque, comme le nombre de fournisseurs d'équipements informatiques était réduit, chacun a développé sa propre solution de connexion. Les difficultés sont très vite apparues lorsque les utilisateurs ont eu besoin d'interconnecter des systèmes hétérogènes distants.

Aujourd'hui, la très grande majorité des interconnexions utilise des équipements et des réseaux acquis auprès de fournisseurs différents. Pour parvenir à ce résultat, il a fallu harmoniser les modes d'interconnexion. Les modélisations sont les outils essentiels de cette harmonisation.

Pendant la guerre froide, l'ARPANET, l'ancêtre militaire de l'Internet, a été développé à partir de 1969 pour maintenir les communications entre les centres névralgiques du continent nord américain face aux menaces d'attaques nucléaires. À cette époque, l'interconnexion de systèmes hétérogènes était une nécessité impérieuse pour le département d'état des États-Unis. Ce besoin d'échanges de données tous azimuts est toujours d'actualité.

Les protocoles TCP et IP qui dominent les réseaux de télécommunications contemporains ont été conçus pour répondre à ces objectifs d'harmonisation des échanges d'informations entre systèmes différents. Sans une modélisation cohérente des communications, il serait impossible de faire transiter des flux très différents tels que les données, la voix ou la vidéo sur des réseaux hétérogènes utilisant aussi bien les radiocommunications que des câbles en cuivre ou en fibre optiques.

Historiquement, c'est la distance entre les équipements à connecter qui a constitué le premier critère de classement des réseaux de télécommunication.

Ce critère est fondé sur le mode de transport de l'information. Même si c'est de moins en moins vrai, on part du principe que l'on n'emploie pas les mêmes techniques pour véhiculer des données d'une pièce à l'autre ou d'un continent à l'autre.

Tableau 1. classification des réseaux

| Distance | Acronyme | Type de réseau |

|---|---|---|

| jusqu'à 25 mètres | PAN | Réseau local «domestique» : Personal Area Network |

| jusqu'à 10 Km | LAN | Réseau local : Local Area Network |

| jusqu'à 50 Km | MAN | Réseau métropolitain : Metropolitan Area Network |

| jusqu'à 1000 Km | WAN | Réseau longue distance : Wide Area Network |

| jusqu'à 40000 Km | Internet | Réseau mondial |

La technique usuelle en informatique pour résoudre un problème complexe consiste à le découper en problèmes simples à traiter. L'interconnexion réseau étant un problème complexe, on a donc abouti à des traitements séparés par niveaux ou couches. La fonction de chaque couche est de fournir des services à son homologue de niveau supérieur en occultant ses traitements propres.

Entre deux équipements, chaque couche dialogue à son niveau à l'aide d'un protocole. Pour l'ensemble des couches utilisées lors d'une communication réseau, on parle de pile de protocoles.

Il existe un certain nombre de concepts communs liés aux modélisations en couches. Ces concepts sont implémentés dans les protocoles. Les protocoles peuvent être vus comme une sélection des traitements possibles au niveau de chaque couche. Voici une présentation succincte de ces concepts :

- adressage

-

Pour que chaque couche puisse reconnaître ses pairs sur les autres systèmes connectés au réseau, il est nécessaire de recourir à un adressage. Le rôle d'une adresse est d'identifier sans ambiguïté un hôte du réseau. Les mécanismes d'adressages jouent un rôle essentiel dans l'acheminement de l'information.

Il existe de très nombreux exemples d'utilisation de mécanismes d'adressage uniques ou multiples dans les réseaux :

-

L'analogie la plus usuelle est fournie par le courrier papier qui est routé par le service postal en fonction de l'adresse du domicile suivant un protocole qui utilise le code postal, le type de voie, etc.

-

Le courrier électronique est acheminé à partir d'une adresse composée du nom d'utilisateur (partie gauche) et d'un nom de domaine (partie droite).

-

Un téléphone mobile met en œuvre plusieurs mécanismes d'adresses simultanément. Il est repéré dans une cellule par son International Mobile Equipment Identity ou code IMEI et les communications utilisent le numéro de l'abonné. C'est aussi sur le format du numéro de téléphone que des décisions d'acheminement sont prises (opérateur, zone géographique, etc.).

-

Pour un hôte connecté à l'Internet, au moins une adresse IPv4 ou IPv6 doit lui être attribuée. Elle identifie cet hôte de façon unique. Les adresses IP ne sont généralement pas les seules utilisées dans un même système. On retrouve souvent une adresse MAC utilisée pour repérer le même hôte dans un réseau local ou dans la zone de couverture radio du réseau sans fil.

-

- routage

-

Les protocoles de chaque couche prennent leurs décisions d'acheminement de l'information à partir des adresses et des itinéraires disponibles. La technique d'acheminement d'une information à travers de multiples circuits de communications est appelée routage.

- contrôle d'erreur

-

Les circuits de communications n'étant pas parfaits, il est nécessaire de mettre en œuvre des mécanismes de contrôle d'erreur. Suivant le niveau de traitement de chaque couche, ces contrôles d'erreur sont pris en charge par les protocoles de chaque niveau. Au niveau le plus bas, on contrôle que le nombre de bits reçus correspond bien au nombre de bits émis sur un média (paire cuivre, fibre optique, canal hertzien). À un niveau plus élevé, on contrôle le séquencement de l'acheminement de blocs d'informations. Si une suite de blocs est émise dans un ordre donné, ces mêmes peuvent parvenir dans le désordre à l'autre extrémité d'un réseau étendu.

- contrôle de flux

-

Tous les systèmes n'ayant pas les mêmes capacités de traitement, il faut éviter que les hôtes les mieux dotés mobilisent à leur seul usage les circuits de communications. De la même façon, il faut éviter qu'un émetteur ne sature l'interface d'un récepteur plus lent. Les solutions à ces problèmes peuvent être complexes. Généralement, les protocoles implémentent des mécanismes de notification qui permettent contrôler qu'un récepteur a bien traité l'information qui lui est destinée. On parle alors de contrôle de flux.

- (dé)multiplexage

-

Les routes empruntées par les circuits de communications dépendent de la topographie. L'interconnexion des réseaux entre les continents passe par un nombre limité de circuits appelés dorsales (backbones). La transmission de l'information sur les dorsales utilise les fonctions de multiplexage (temporel ou fréquentiel) à l'émission et de démultiplexage à la réception. Ces fonctions permettent de véhiculer plusieurs flux distincts sur un même circuit.

Dans les réseaux de télécommunications contemporains on retrouve deux techniques de commutation distinctes. Ces techniques peuvent se croiser dans la description des couches des modélisations et dans les technologies d'implémentation des protocoles. Ainsi, dans un réseau local, on peut très bien utiliser une commutation de circuit avec la technologie Ethernet au niveau liaison et utiliser un réseau à commutation de paquets avec le protocole IP.

- Commutation de circuit

-

Cette technique consiste à commuter des circuits physiques ou virtuels pour que deux hôtes du réseau puissent communiquer comme s'ils étaient connecté directement l'un à l'autre. Voici deux exemples classiques de ce type de commutation.

-

Sur un réseau téléphonique filaire lors de l'émission d'un nouvel appel en composant un numéro d'abonné, les commutateurs téléphoniques établissent un circuit unique entre les deux combinés. Une fois la communication établie, les échantillons de voix transitent séquentiellement sur ce circuit.

-

Sur un réseau local utilisant des commutateurs Ethernet, une fois les tables de correspondance entre les adresses physiques des hôtes constituées, les hôtes peuvent communiquer entre eux via un circuit unique établi par l'électronique des commutateurs.

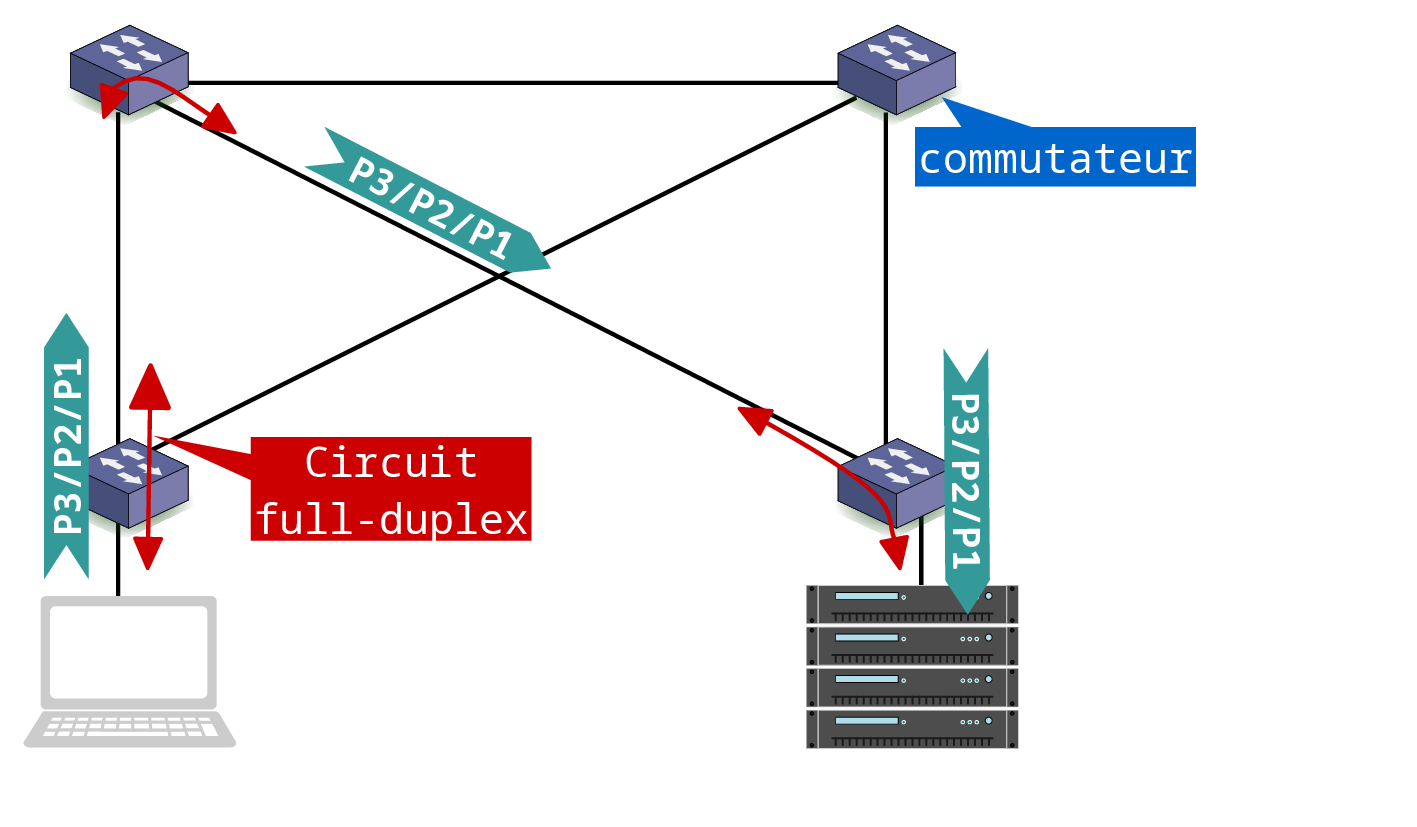

Dans la figure ci-dessus, les commutateurs ont constitué un circuit full-duplex unique entre les deux hôtes en communication. Les paquets P1, P2 et P3 sont nécessairement reçus dans l'ordre dans lequel ils ont été émis.

Si un circuit de communication est rompu, toutes les données présentes sur ce circuit sont perdues et toute communication est impossible tant qu'un nouveau circuit n'a pas été établi.

-

- Commutation de paquet

-

Avec cette technique, les informations découpées en paquets de taille limitée peuvent emprunter des itinéraires différents en fonction de l'état de l'interconnexion réseau entre deux points.

Le protocole IP, utilisé au niveau réseau de la modélisation TCP/IP, est l'exemple le plus connu d'exploitation de la commutation de paquets.

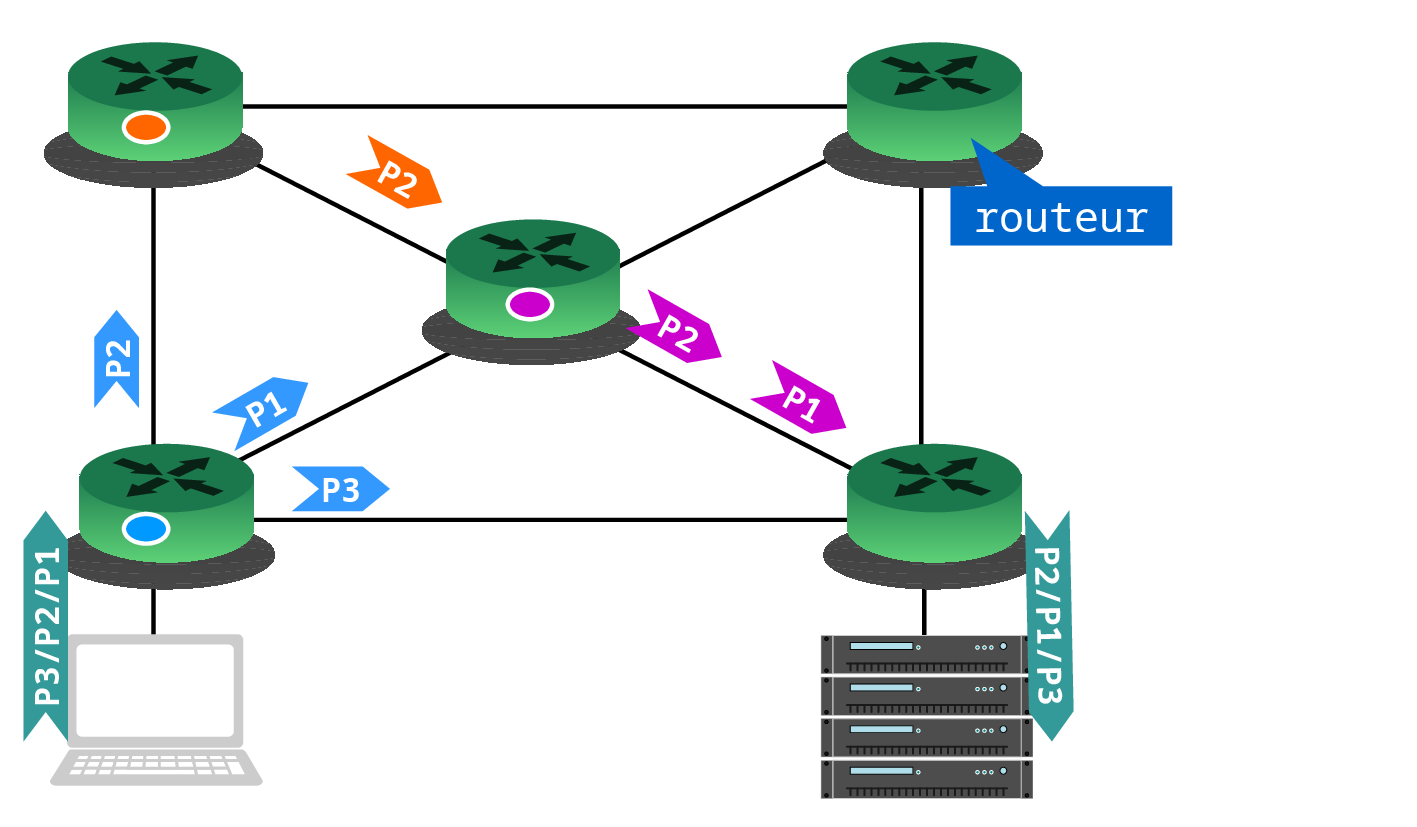

La figure ci-dessus illustre le fait que chaque paquet peut suivre un chemin propre. Suite à l'émission d'une série de trois paquets, le premier routeur prend une décision d'acheminement fantaisiste et décide d'envoyer un paquet par lien. Cette première décision entraîne ensuite une arrivée des trois paquets dans le désordre.

Les caractéristiques de ces deux types de commutation sont adaptées à différents besoins. Avec la commutation de circuit, la constitution d'un circuit unique de bout en bout permet de conserver la séquence des informations émises et la réservation de bande passante évite la congestion. Avec la commutation de paquets, la tolérance aux pannes et l'optimisation de l'utilisation des canaux de communication sont bien meilleures. Cependant, l'absence de réservation de bande passante peut entraîner des problèmes de congestion.

On peut aussi prendre le temps de transmission comme point de comparaison. Sur un réseau à commutation de circuits, le temps de transit de l'information est connu. Il dépend uniquement des caractéristiques du circuit. Sur un réseau à commutation de paquets, chaque paquet peut emprunter un itinéraire propre et tous ces itinéraires ne possèdent pas les mêmes caractéristiques. De plus, chaque élément d'interconnexion doit stocker les paquets avant de prendre une décision d'acheminement ; ce qui peut introduire un temps de latence supplémentaire.

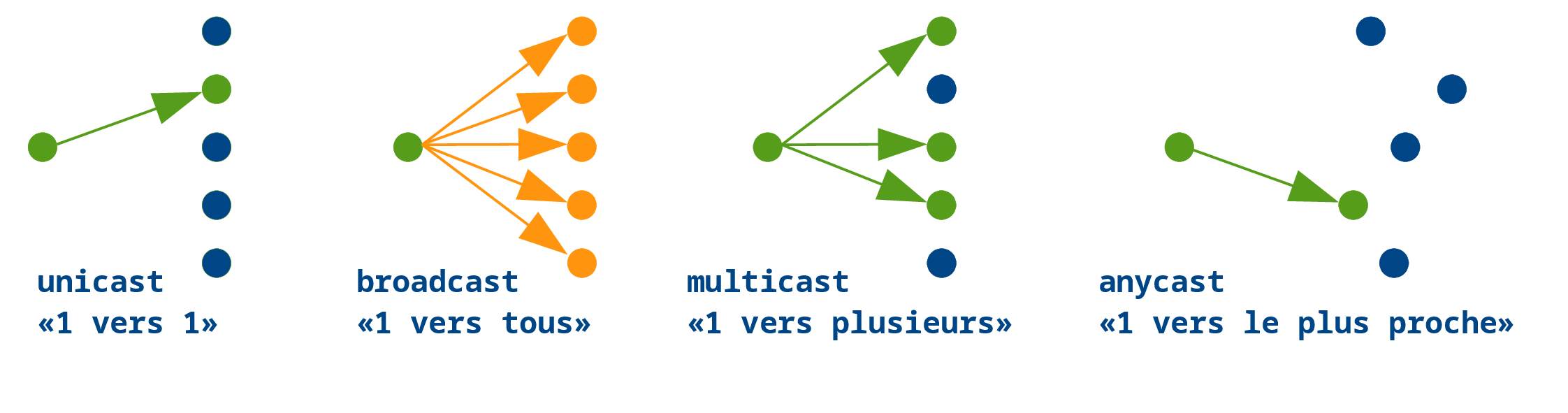

Les différents types de communications entre les hôtes d'un réseau peuvent se regrouper en quatre catégories.

- unicast

-

Ce type d'échange implique un échange unique et exclusif entre deux hôtes d'un réseau.

- broadcast

-

Avec ce type d'échange, un émetteur unique impose à tous les autres hôtes d'un réseau de traiter son message.

- multicast

-

Avec ce type d'échange, seuls les hôtes «abonnés» reçoivent un flux réseau émis par un émetteur unique. Si l'émission est continue, on parle alors de streaming.

- anycast

-

Avec ce type d'échange, le trafic émis par une source unique est traité par la destination la plus proche parmi un groupe d'hôtes susceptibles de traiter ce trafic.

Les services fournis par les couches paires entre deux hôtes d'un réseau peuvent fonctionner selon deux modes principaux : avec et sans connexion.

- Service orienté connexion

-

Les communications téléphoniques sont un exemple caractéristique de service orienté connexion. Ce n'est qu'après avoir composé le numéro du correspondant et que celui-ci ait décroché que la conversation peut commencer. De la même façon, il faut que les deux correspondants aient raccroché pour qu'une nouvelle communication puisse être initiée.

Pour généraliser, on parle de trois phases : établissement, maintien et libération de la connexion.

Pendant la phase de maintien, les services des couches paires utilisent un circuit de communication unique physique ou virtuel de bout en bout.

Certains services utilisent la phase d'établissement pour négocier des options d'utilisation du circuit utilisé en phase de maintien. C'est notamment le cas de la couche transport du modèle TCP/IP avec le protocole TCP.

Les opérateurs téléphoniques utilisent beaucoup les services en mode connecté pour préserver la tarification basée sur les temps de communication. En effet, dès que l'information ne circule plus sur un circuit unique, il est beaucoup moins facile de comptabiliser le temps d'une connexion.

- Service non orienté connexion

-

Les réseaux locaux privés sont généralement les exemples caractéristiques de services sans connexion. Sur ces réseaux, seuls les volumes d'informations comptent. Si on ne s'intéresse qu'à la quantité d'informations transitant en un point donné, peu importe le chemin emprunté par ces informations.

Par opposition à l'analogie avec les communications téléphoniques, on peut utiliser l'exemple du courrier postal. Deux lettres à destination d'une même adresse sont routées indépendamment et peuvent très bien ne pas parvenir dans l'ordre dans lequel elles ont été émises.

Le service de couche réseau de l'Internet avec son protocole IP fonctionne en mode non connecté. Tous les paquets IP sont routés indépendamment et peuvent suivre des chemins différents s'il existe plusieurs itinéraires disponibles.

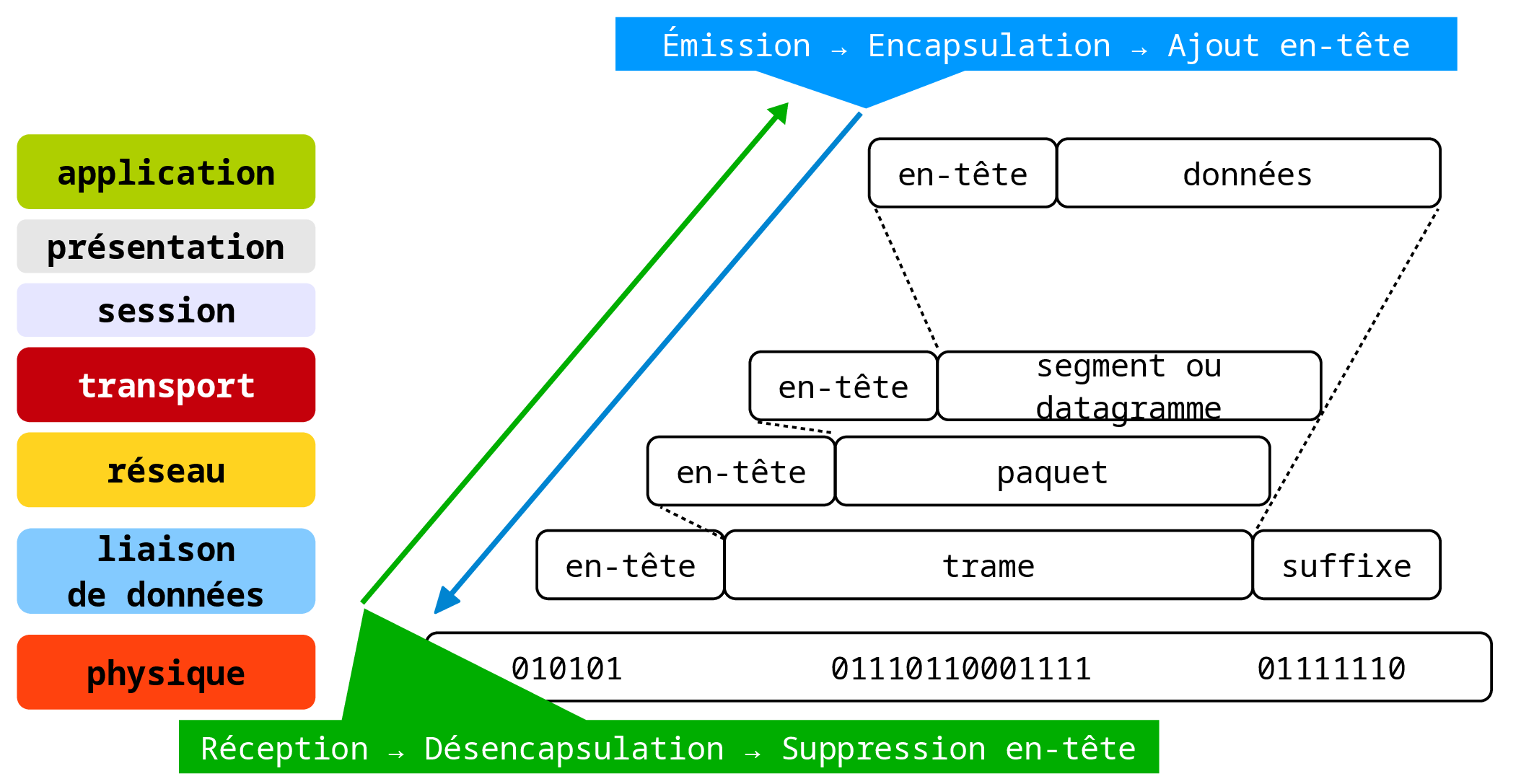

On peut prendre l'exemple des étapes de l'acheminement du courrier postal pour illustrer le concept d'encapsulation. Une lettre est d'abord insérée dans une enveloppe pour être postée. Cette enveloppe est ensuite placée dans un sac postal. Le sac postal est lui-même transporté dans un conteneur. Ces étapes illustrent l'encapsulation de l'information lors de son émission. Pour la réception, on reprend les mêmes étapes dans l'ordre inverse. Le sac postal est extrait du conteneur. L'enveloppe est extraite du sac postal et déposée dans la boîte aux lettres du destinataire. On peut parler de désencapsulation pour décrire les étapes de réception.

Si on aborde le concept de façon plus formelle, on reprend les mêmes étapes entre les couches de la modélisation. Au passage d'une couche N vers la couche inférieure (N-1), le flot de données est enrichi de champs supplémentaires placés en début et/ou en fin. Dans le premier cas, il s'agit d'un en-tête ou préfixe (header) ; dans le second, d'un suffixe (trailer). Ces informations apportées renseignent l'unité de donnée au niveau de la couche qui les a émises (ici N). Ces champs servent donc, lors de la réception par la couche de même niveau (N) de la station destinataire, au traitement que celle-ci doit effectuer. On peut y trouver les adresses source et destination (de niveau N), un contrôle de parité, la longueur concernant le paquet, des bits de priorité, l'identification du protocole de niveau supérieur (N+1) pour le décodage, des numéros d'acquittement, etc.

L'histoire des modélisations réseau a plus de quarante ans. Pour une technologie aussi évolutive que l'interconnexion des réseaux de télécommunications, quarante ans représentent une durée très longue au cours de laquelle plusieurs révolutions se sont produites.

À l'époque de la suprématie d'IBM, les plus hautes autorités politiques ont craint que cette société n'exerce une main mise irréversible sur les réseaux en imposant son modèle en 7 couches SNA. C'est en partie pour «répondre» à cette crainte que l'ISO a lancé les travaux sur la modélisation OSI : un autre modèle à 7 couches.

Parallèlement, le département de la Défense des États-Unis a lancé le projet ARPANET : l'ancêtre de l'Internet. Ce réseau qui a relié plus d'une centaine d'universités, a généré sa propre modélisation baptisée du nom de ses deux protocoles phares : TCP et IP. Les profits générés par ce réseau de recherche ont été suffisants pour que les constructeurs investissent dans la conception d'équipements utilisant ses protocoles. Comme ARPANET est devenu Internet et que les profits réalisés sur cette base ont explosé, TCP/IP se retrouve en tête des modèles de références.

Il faut aussi compter avec l'ITU. Cet organisme regroupe les agences réglementaires qui coordonnent la gestion des télécommunications. Parmi ces organismes, on trouve la Federal Communications Commission (FCC) aux USA, l'ARCEP en France. Depuis 1975, le développement des réseaux téléphoniques à commutation de paquets à partir des normalisations X.25 a contribué à figer la structure des couches basses de l'ensemble des modélisations.